Möchte man unter ESXi in einer virtuellen Windows Machine Bitlocker aktivieren, so steht man vor dem Problem, dass man der virtuellen Maschine einen TPM Chip simulieren muss. Hierzu sind weitgehende Anpassungen im vCenter notwendig.

Aber es geht auch mit einem Workaround…einem virtuellen Floppy Laufwerk!

Hierbei speichert man den sog. Systemstartschlüssel (Startup key) auf einem separaten Laufwerk.

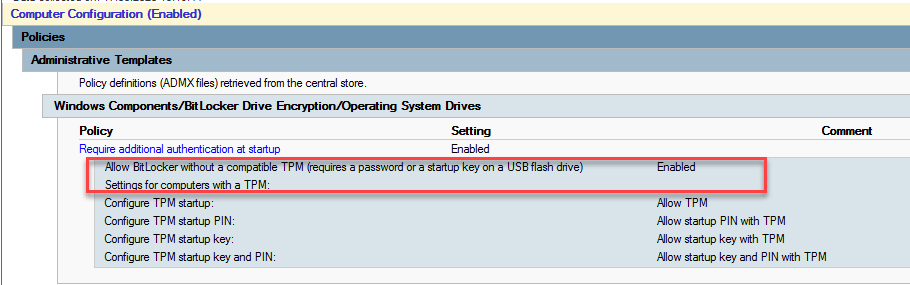

Normalerweise sollte sowas nicht erlaubt sein, daher muss man dieses Vorgehen explizit zuerst per Gruppenrichtlinie erlauben:

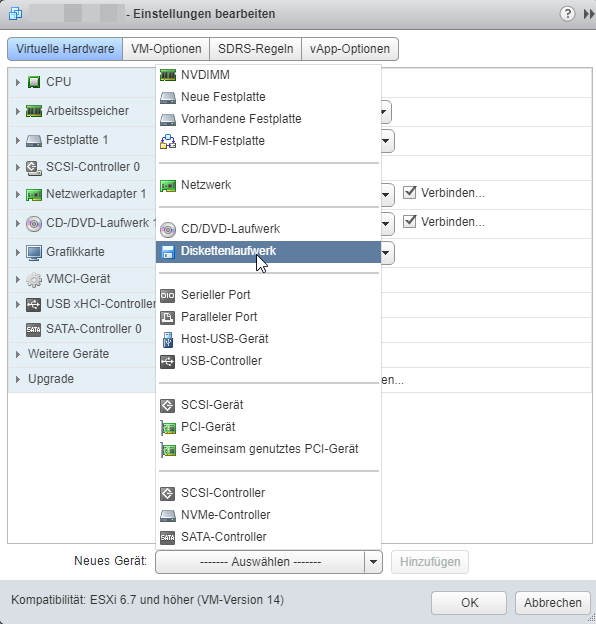

Dann schaltet man die VM aus und fügt der virtuelle Maschine ein Diskettenlaufwerk hinzu. (Dieses bekommt automatisch den Laufwerksbuchstaben A:)

Kleines Problem: Um in den aktuellen ESXi Versionen ein Diskettenlaufwerk einer virtuellen Maschine hinzufügen, muss man Flash-Client bemühen. Der HTML Client kann das bis heute nicht (siehe https://flings.vmware.com/vsphere-html5-web-client/bugs/616)

Man wählt dann „Neues Disketten-Image erstellen“ aus und legt es in dem Ordner der VM ab. „Beim Einschalten verbinden“ nicht vergessen!

Als nächtes startet man die VM wieder und formatiert das neue Laufwerk A: ganz normal.

Jetzt startet man als Admin die Eingabeaufforderung:

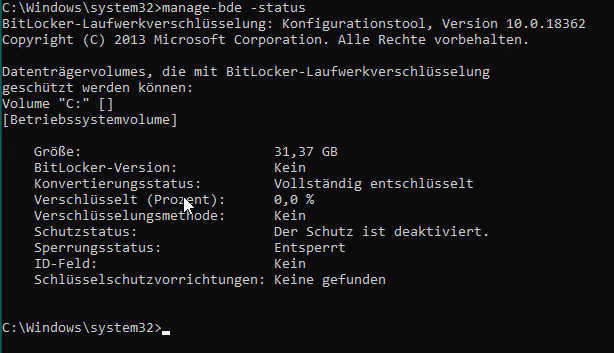

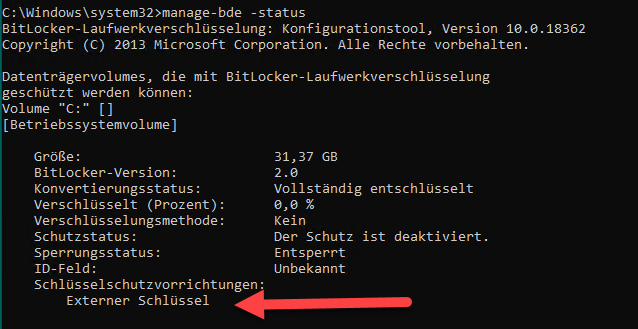

manage-bde -status

Dieses ergibt den normalen Zustand:

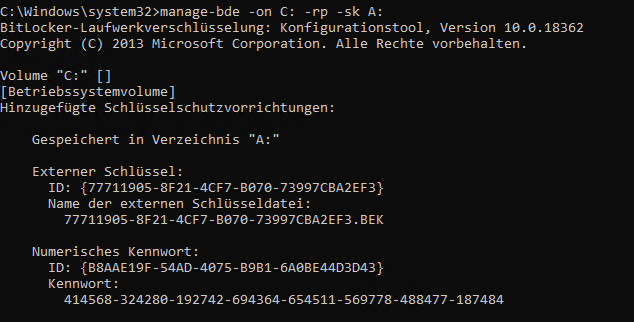

Jetzt kann man die Verschlüsselung starten mit:

manage-bde -on C: -rp -sk A:

mehr Infos zu dem Kommando gibt es hier: https://docs.microsoft.com/de-de/windows-server/administration/windows-commands/manage-bde-on

Zum Prüfen:

manage-bde -status

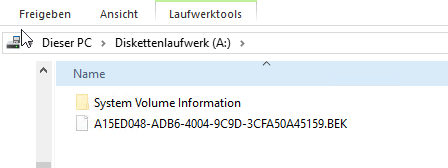

Im Laufwerk A: liegt jetzt die Datei mit dem Key: (Achtung versteckt!):

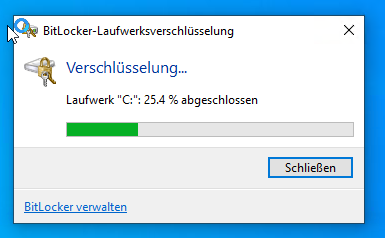

Als nächstes muss man die VM durchstarten – danach beginnt automatisch die Verschlüsselung: